微軟拋棄了Internet Explorer(以下簡稱IE)去開發(fā)新的edge瀏覽器�。被拋棄的IE卻并沒有從大家的電腦上離開,這不它又闖禍了:即便你不去主動(dòng)打開它���,也有可能在不經(jīng)意間將硬盤上的文件泄露給黑客���。

安全研究人員在上月27日向微軟通報(bào)了這個(gè)漏洞�,涉及從Windows 7����、Windows 10和Windows Server 2012 R2操作系統(tǒng),影響面十分廣泛�。但可能是微軟認(rèn)為時(shí)間上來不及,4月10日的月度更新中并沒有修復(fù)這個(gè)已經(jīng)公布的漏洞�。

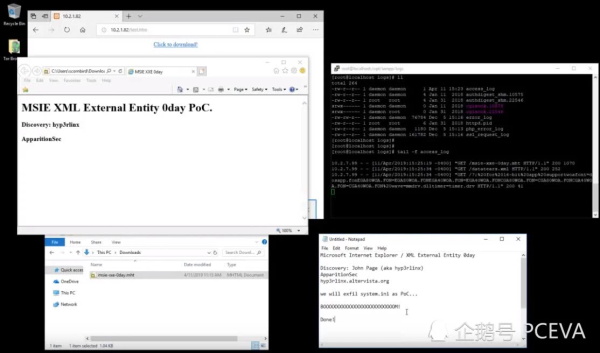

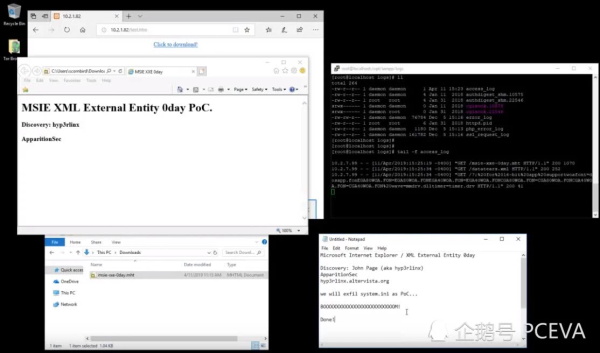

由于微軟拒絕為修復(fù)該漏洞制定具體的時(shí)間表,安全研究人員John Page公開了概念驗(yàn)證代碼和攻擊演示��。視頻中一個(gè)特制的.MHT文件(單個(gè)文件的web檔案)成為釣魚的手段�,只要雙擊這個(gè)下載到本地的網(wǎng)頁文件����,Windows會(huì)自動(dòng)利用默認(rèn)關(guān)聯(lián)的IE瀏覽器將其打開,此時(shí)電腦中的指定文件內(nèi)容就會(huì)被傳送到遠(yuǎn)程的服務(wù)器端�����。

演示使用了C:\Windows\system.ini作為例子�����,事實(shí)上它還可以泄露其他被指定的文件�。如通過特定的文件獲取到電腦上當(dāng)前已經(jīng)安裝的某個(gè)程序的版本����,就可以針對(duì)特定版本的軟件漏洞作為跳板�����,加速進(jìn)行下一步入侵����。該漏洞還能禁用IE的安全警報(bào)系統(tǒng),在瀏覽器運(yùn)行危險(xiǎn)的ActiveX插件時(shí)將不會(huì)彈出安全警告內(nèi)容��。

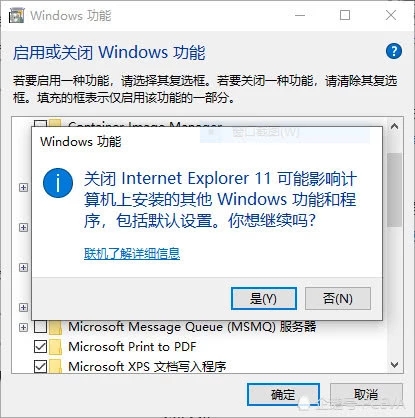

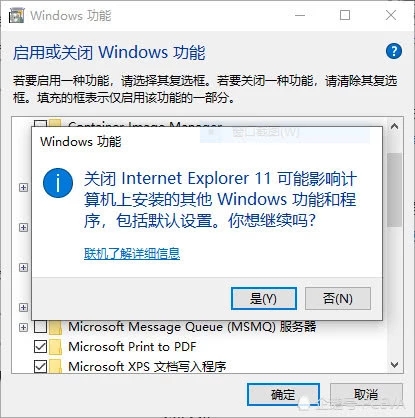

根據(jù)NetMarketShare的統(tǒng)計(jì)��,目前IE瀏覽器的市場(chǎng)占有率已經(jīng)下跌到7.34%左右�。這個(gè)IE 0day漏洞的出現(xiàn)所能做的最好貢獻(xiàn),恐怕就是讓IE市占率進(jìn)一步下降����。微軟還不確定將在何時(shí)修復(fù)這個(gè)漏洞,目前可以通過從系統(tǒng)中卸載IE組件����,或者更改.mht擴(kuò)展名的軟件關(guān)聯(lián)來避免受到攻擊。

最后還有一個(gè)好消息,未來的微軟瀏覽器(edge)可能會(huì)比現(xiàn)在安全���。因?yàn)槲④浺呀?jīng)在進(jìn)行Chromium內(nèi)核的edge瀏覽器內(nèi)測(cè)�。PCEVA小編在前幾天嘗試了這個(gè)內(nèi)測(cè)版本����,不過因?yàn)槔习嫖伵dge留下的糟糕印象,小編總感覺界面與之相似的新edge不夠快�。你試過新edge瀏覽器了嗎?歡迎分享使用體驗(yàn)��。

免責(zé)聲明:凡注明為其它來源的信息均轉(zhuǎn)自其它平臺(tái)��,由網(wǎng)友自主投稿和發(fā)布�、編輯整理上傳,對(duì)此類作品本站僅提供交流平臺(tái)���,不為其版權(quán)負(fù)責(zé)。本網(wǎng)站對(duì)有關(guān)資料所引致的錯(cuò)誤����、不確或遺漏,概不負(fù)任何法律責(zé)任�����。若有來源標(biāo)注錯(cuò)誤或侵犯了您的合法權(quán)益,請(qǐng)作者持權(quán)屬證明與本站聯(lián)系���,我們將及時(shí)更正���、刪除,謝謝�。聯(lián)系郵箱:xiali@infoobs.com